丂BlackBerry偼丄嶐擭2寧枛偵恖岺抦擻乮AI乯傪墳梡偟偨僙僉儏儕僥傿僜僼僩儀儞僟乕偱偁傞Cylance傪攦廂丅尰嵼偼丄Cylance傪娷傔偰僄儞僞乕僾儔僀僘僙僉儏儕僥傿僜儕儏乕僔儑儞傪採嫙偡傞Spark晹栧丄帺摦塣揮側偳偺慻傒崬傒宆OS偱偁傞QNX傪梚偡傞IoT僜儕儏乕僔儑儞晹栧側偳偑庡梫側帠嬈偲側偭偰偄傞丅

丂BlackBerry偼丄嶐擭2寧枛偵恖岺抦擻乮AI乯傪墳梡偟偨僙僉儏儕僥傿僜僼僩儀儞僟乕偱偁傞Cylance傪攦廂丅尰嵼偼丄Cylance傪娷傔偰僄儞僞乕僾儔僀僘僙僉儏儕僥傿僜儕儏乕僔儑儞傪採嫙偡傞Spark晹栧丄帺摦塣揮側偳偺慻傒崬傒宆OS偱偁傞QNX傪梚偡傞IoT僜儕儏乕僔儑儞晹栧側偳偑庡梫側帠嬈偲側偭偰偄傞丅

BlackBerry Cylance偑APT峌寕偵娭偡傞嫼埿儗億乕僩

昗揑宆峌寕偺旐奞偑奼戝丄峌寕庤朄偼傛傝岻柇壔

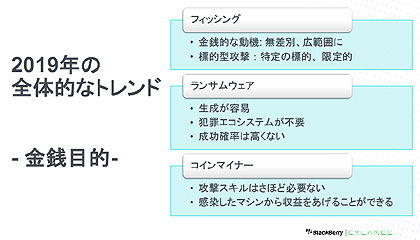

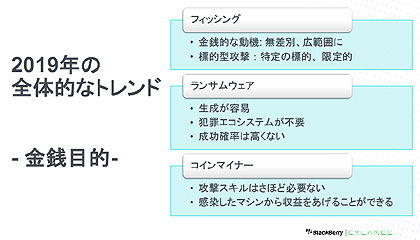

丂2020.05.01亅BlackBerry偼4寧23擔丄乽BlackBerry Cylance 2020擭嫼埿儗億乕僩乿偺擔杮岅斉傪岞奐偟偨偲敪昞偟偨丅庡偵丄APT乮崅搙偱宲懕揑側嫼埿乯峌寕偲屇偽傟傞昗揑宆峌寕傪懳徾偵丄偦偺峌寕媄弍偲愴弍傪専徹偟偨傕偺丅2019擭偺僩儗儞僪偲偟偰丄崙壠偺巟墖傪庴偗偨峌寕僌儖乕僾偺妶摦偑妶敪壔偟偰偄傞偙偲丄婋尟側峌寕僣乕儖偑梕堈偵擖庤偱偒傞傛偆偵側偭偰偒偰偄傞偙偲丄帺摦幵嬈奅偲彫攧嬈奅傪昗揑偲偡傞峌寕偑栚棫偭偰偄傞偙偲側偳傪巜揈偟偰偄傞丅2020擭偺梊憐偲偟偰偼丄僋儔僀儉僂僄傾丄儔儞僒儉僂僄傾峌寕偑堷偒懕偒憹壛偟丄婇嬈傗惌晎婡娭偑慱傢傟傞孹岦偑懕偔偙偲丄崙壠巟墖偵傛傞昗揑宆峌寕偑偝傜偵奼戝偡傞偲傒偰偄傞丅

丂BlackBerry偼丄嶐擭2寧枛偵恖岺抦擻乮AI乯傪墳梡偟偨僙僉儏儕僥傿僜僼僩儀儞僟乕偱偁傞Cylance傪攦廂丅尰嵼偼丄Cylance傪娷傔偰僄儞僞乕僾儔僀僘僙僉儏儕僥傿僜儕儏乕僔儑儞傪採嫙偡傞Spark晹栧丄帺摦塣揮側偳偺慻傒崬傒宆OS偱偁傞QNX傪梚偡傞IoT僜儕儏乕僔儑儞晹栧側偳偑庡梫側帠嬈偲側偭偰偄傞丅

丂BlackBerry偼丄嶐擭2寧枛偵恖岺抦擻乮AI乯傪墳梡偟偨僙僉儏儕僥傿僜僼僩儀儞僟乕偱偁傞Cylance傪攦廂丅尰嵼偼丄Cylance傪娷傔偰僄儞僞乕僾儔僀僘僙僉儏儕僥傿僜儕儏乕僔儑儞傪採嫙偡傞Spark晹栧丄帺摦塣揮側偳偺慻傒崬傒宆OS偱偁傞QNX傪梚偡傞IoT僜儕儏乕僔儑儞晹栧側偳偑庡梫側帠嬈偲側偭偰偄傞丅

丂崱夞偺儗億乕僩偼丄BlackBerry Cylance偺嫼埿夝愅僠乕儉偑暘愅偟偨傕偺丅暷崙丄墷廈丄擔杮偵儕僒乕僠僙儞僞乕傪抲偒丄24帪娫懱惂偱僱僢僩儚乕僋忋偺嫼埿傪挷傋偰偄傞丅

丂傑偢丄2019擭偺庡梫側僀儞僔僨儞僩偲偟偰丄儀僩僫儉偺峌寕僌儖乕僾OceanLotus/APT32偑懡崙愋帺摦幵嶻嬈傪昗揑偲偟偨峌寕傪揥奐偟偨丅抦揑嵿嶻傪慱偭偰傕偺偱丄儀僩僫儉偺崙撪帺摦幵嶻嬈傪巟墖偡傞偙偲偑栚揑偩偲傒傜傟偰偄傞丅傑偨丄儘僔傾偺峌寕僌儖乕僾APT28偼丄僆儕儞僺僢僋側偳偵娭楢偟偰悽奅傾儞僠丒僪乕僺儞僌婡峔乮WADA乯傊2搙栚偺峌寕傪峴偭偨傎偐丄儘僔傾僠乕儉偺嶲壛摦岦傪扵傞摦偒傕傒傜傟偨偲偄偆丅

丂偝偰丄2019擭偺APT峌寕偱偼丄僆乕僾儞僜乕僗傗婛惉偺彜梡僣乕儖傪埆梡偟偨峌寕偑傒傜傟偨丅偙傟偼丄怤擖僥僗僩偵傛偔巊傢傟傞僣乕儖偱丄僥僗僩偝傟偰偄傞偲巚偭偰寈夲姶傪庛傔傞怱棟揑側寗傪撍偄偨傕偺丅傑偨丄儔儞僒儉僂僄傾偑巊傢傟傞働乕僗傕懡偔丄屄恖傪昗揑偵偡傞傛傝傕戝婇嬈傗惌晎婡娭傪慱偭偨嫼敆偑憹偊偨偲偄偆丅

丂峌寕庤朄偲偟偰偼丄儂僗僩埶懚宆偺埫崋媄弍傪巊梡偟偰儅儖僂僄傾傪擄撉壔偡傞帋傒傗丄尰抧挷払宆峌寕乮LotL乯偲屇偽傟丄姶愼偟偨儅僔儞偺拞偵偁傞僼傽僀儖傗僣乕儖傪巊偭偰僱僢僩儚乕僋忋偺懠偺儅僔儞偐傜忣曬傪搻傕偆偲偡傞傕偺傕偁偭偨丅傑偨丄夋憸僨乕僞偵抐曅揑偵儅儖僂僄傾偺僐乕僪傪杽傔崬傫偱偍偒丄拪弌丒嵞峔惉偟偰儊儌儕乕忋偱幚峴偝偣傞僗僥僈僲僌儔僼傿偲屇偽傟傞庤朄傕偁傞丅偙傟偼丄夋憸偩偗偱側偔壒惡僼傽僀儖偱傕幚巤壜擻偱丄儅儖僂僄傾帺懱偑偦偺傑傑懚嵼偟側偄偨傔丄専弌偑崲擄偱偁傝丄儊儌儕乕忋傪僒乕僠偡傞僙僉儏儕僥傿偑昁梫偵側傞丅偝傜偵丄AI専抦傪夞旔偡傞偨傔偺揋懳揑婡夿妛廗傕傒傜傟偨丅Cylance偲偟偰偼丄僩儗乕僯儞僌僙僢僩偺奼挘傗摿挜嬻娫偺愻楙壔側偳偱懳嶔傪島偠偰偄傞偲偄偆丅

丂峌寕庤朄偺僩儗儞僪傪傒傞偲丄庡側栚揑偼嬥慘偱偁傝丄憡曄傢傜偢僼傿僢僔儞僌峌寕偑懡偄丅峌寕慡懱偺32亾丄幚嵺偵旐奞偑弌偨働乕僗偺80亾偼僼傿僢僔儞僌偵傛傞傕偺偱丄摿掕偺昗揑傪掕傔偨僗僺傾僼傿僢僔儞僌傕憹偊偰偄傞丅儔儞僒儉僂僄傾偼娙扨偵偮偔傞偙偲偑偱偒傞傛偆偵側偭偰偍傝丄偡偖偵巊偊傞儔儞僒儉僂僄傾丒傾僘丒傾丒僒乕價僗傕搊応偟偰偄傞丅

丂APT偱昗揑偵偝傟傞嬈庬偼偝傑偞傑偩偑丄峌寕幰偼抦揑嵿嶻傪搻傓偙偲傪栚揑偲偟偰偍傝丄4暘偺1埲忋乮26亾乯偺儔儞僒儉僂僄傾偺旐奞幰偼僥僋僲儘僕乕婇嬈偩偭偨丅傑偨丄僿儖僗働傾娭楢傕昗揑偱丄堛椕僨乕僞偼廳梫惈偑崅偄偨傔丄懠偺嬈奅傛傝傕恎戙嬥傪巟暐偆孹岦偑偁偭偨偲偄偆丅朿戝側屄恖忣曬傪曐帩偟偰偄傞姱岞挕傊偺峌寕傕懡偄丅崙壠偺廳梫僀儞僼儔偵懳偡傞楢嵔揑側塭嬁偺傒側傜偢丄屄恖傊偺塭嬁傕戝偒偄偨傔怺崗搙偑崅偄丅屄恖忣曬傪搻傓偲偄偆堄枴偱偼丄彫攧嬈傗嬥梈嬈傕庡梫側昗揑偲側偭偰偄傞丅堛椕婡娭側偳偱偼丄僙僉儏儕僥傿揑偵惼庛側儗僈僔乕僔僗僥儉偑巊傢傟偰偄傞偙偲傕偁傝丄僙僉儏儕僥傿懳嶔偺儕僜乕僗傕晄懌偟偰偄傞丅尰嵼丄怴宆僐儘僫僂僀儖僗姶愼徢奼戝偱悽奅拞偺堛椕婡娭偼傂偭敆偟偰偄傞偑丄摨幮偱偼乽僒僀僶乕斊嵾幰偵偼椙怱偼側偄丅傓偟傠愨岲偺婡夛偩偲峫偊偰偄傞偩傠偆乿偲僐儊儞僩偟偰偄傞丅

丂堦曽丄Windows傪昗揑偵偟偨峌寕偱偼丄僂僀儖僗儊乕儖傪揧晅偟偰丄僆僼傿僗僜僼僩偺晄惓側儅僋儘傪幚峴偝偣傞庤岥偑庡棳丅偨偩丄嵟嬤偺儅僋儘偼擄撉壔偝傟偰偍傝丄晄梫側僐乕僪傪偨偔偝傫憓擖偟偨傝丄懠偺儌僕儏乕儖偵曄悢偑奿擺偝傟偰偄偨傝偟偰丄専弌偑擄偟偔側偭偰偄傞丅儅僋儘傪巭傔傞僗僋儕僾僩僐儞僩儘乕儖偑廳梫偵側偭偰偄傞偲偄偆丅偦偺傎偐丄Linux傊偺峌寕傕怺崗壔偟偰偄傞丅偲偔偵丄拞崙偺峌寕僌儖乕僾偑妶敪偵摦偄偰偍傝丄婎姴宯偱塣梡偝傟偰偄傞Linux僒乕僶乕傪愴棯揑偵昗揑偵偟偰偄傞偲偄偆丅僆乕僾儞僜乕僗側偺偱傛傝埨慡偩偲偄偆峫偊曽傕偁傞偑丄愱栧壠傪書偊偰偟偭偐傝僙僉儏儕僥傿懳嶔偡傞偙偲偑廳梫偩偲偟偰偄傞丅

******

亙娭楢儕儞僋亜丗

BlackBerry乮擔杮岅僩僢僾儁乕僕乯

https://www.blackberry.com/ja/jp

BlackBerry乮嫼埿儗億乕僩擔杮岅斉僟僂儞儘乕僪儁乕僕乯

https://www.blackberry.com/ja/jp/forms/cylance/gated-content/2020-threat-report