FortiGuard Labsの分析によると、1月末に複数のセキュリティベンダーから報告されたEmotetが、コロナウイルスの恐怖を利用した最初の攻撃のひとつだったという。また、北朝鮮が支援するサイバー集団が韓国のネット利用者に向けたマルウエア攻撃(韓国語で書かれたワード文書添付)が発見されているほか、ウクライナの公衆衛生センターをかたった攻撃や、世界保健機関(WHO)のマークをまねたメールでワード文書を開かせようとする攻撃もみられた。

FortiGuard Labsの分析によると、1月末に複数のセキュリティベンダーから報告されたEmotetが、コロナウイルスの恐怖を利用した最初の攻撃のひとつだったという。また、北朝鮮が支援するサイバー集団が韓国のネット利用者に向けたマルウエア攻撃(韓国語で書かれたワード文書添付)が発見されているほか、ウクライナの公衆衛生センターをかたった攻撃や、世界保健機関(WHO)のマークをまねたメールでワード文書を開かせようとする攻撃もみられた。

フォーティネットが新型コロナに便乗したサイバー攻撃を報告

スピアフィッシングなど確認、AI応用した新アプライアンス発表も

2020.04.01−フォーティネットジャパンは3月26日、オンラインで記者説明会を開催、最新の脅威動向や人工知能(AI)を活用した新製品などについて発表した。合わせて、新型コロナウイルスの感染拡大が広がる中で、それに便乗したサイバー攻撃が行われていることを確認したとして、その概要を説明した。

◇ ◇ ◇

FortiGuard Labsの分析によると、1月末に複数のセキュリティベンダーから報告されたEmotetが、コロナウイルスの恐怖を利用した最初の攻撃のひとつだったという。また、北朝鮮が支援するサイバー集団が韓国のネット利用者に向けたマルウエア攻撃(韓国語で書かれたワード文書添付)が発見されているほか、ウクライナの公衆衛生センターをかたった攻撃や、世界保健機関(WHO)のマークをまねたメールでワード文書を開かせようとする攻撃もみられた。

FortiGuard Labsの分析によると、1月末に複数のセキュリティベンダーから報告されたEmotetが、コロナウイルスの恐怖を利用した最初の攻撃のひとつだったという。また、北朝鮮が支援するサイバー集団が韓国のネット利用者に向けたマルウエア攻撃(韓国語で書かれたワード文書添付)が発見されているほか、ウクライナの公衆衛生センターをかたった攻撃や、世界保健機関(WHO)のマークをまねたメールでワード文書を開かせようとする攻撃もみられた。

イタリアを標的とした攻撃にはスピアフィッシングが利用されている。WHO職員を名乗ったメールで、感染に対する予防策の文書を確認せよというもの。添付されている文書を開くと、悪意のあるURIに接続されてしまう。さらに、FedEXの商標をおとりとして使い、コロナウイルスによる荷物の配送状況を確認させようとして、PDFにみせかけた圧縮ファイルを開かせようとする攻撃もみつかっている。

この調査は3月4日時点のもので、現在はさらに攻撃が拡大していると考えられる。日本語を使ったフィッシングの例も実際に報告されているということだ。

さらに同社によると、コロナウイルス関連を思わせる新規ドメイン名の登録が相次いでおり、その中の1万件を調査したところ、フィッシングやスパムなどの明らかに悪意のあるドメインが約2割を占めた。また、7割近くは登録されたばかりで活動内容は不明だが、悪意を持って開設されたドメインが含まれる可能性が高いということだ。

同社では、実際のコロナウイルスと同様に、コロナ騒動に便乗した攻撃にも特効薬はないため、いかに被害を減らすかを考えた対策が重要だと指摘する。メールゲートウェイやウイルス対策ソフトのシグネチャーを最新に保つことに加え、出口対策も有効。悪意のあるサイトへの通信をフィルタリングあるいはプロテクトすることが重要になる。フィッシング攻撃の危険性について社員を教育すること、正しい情報に基づいて有効な対応策を検討すること、サイバーセキュリティを含めたBCPの見直しを行うことも必要だという。

◇ ◇ ◇

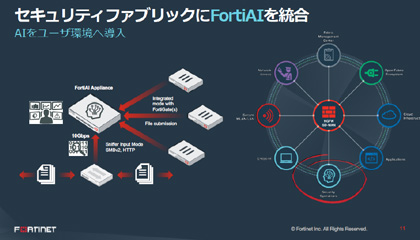

新製品の「FortiAI」は、業界最高レベルの成熟度を誇るサーバーセキュリティ用AIを内蔵したアプライアンス製品で、社内ネットワークに直接組み込むことで、リアルタイムに脅威を特定し、防御することが可能。同社のAIは「FortiGuard AI」としてクラウドサービスで提供されているが、GPUを多数搭載することにより、大量のAI処理をアプライアンスで行うことを可能にしたものだという。ファイアーウォールの「FortiGate」をはじめ、サードパーティー製品との連携も視野に入れて開発されている。

内蔵されているソフトウエア「FortiAI Virtual Security Analyst」は、ランサムウエア、ドロッパー、パスワードスティーラー、コインマイナー、バンキングトロジャン、ファイルレスマルウエアなど20種類以上の攻撃シナリオを特定。攻撃を仕掛けているマルウエアの正体や目的、そのように判定した理由を示すことが可能。攻撃シナリオを活用して感染が拡大した経路を探り、時系列でインシデントを分析し、高速に判断を下すことができる。インターネット接続を必要としない自己学習能力があるので、閉じられた環境や厳格なセキュリティポリシーのもとでも、最新の脅威に対応できるようにシステムを訓練することが可能だとしている。

******

<関連リンク>:

フォーティネットジャパン(新型コロナウイルス関連脅威分析レポート)

https://www.fortinet.co.jp/blog/threat-research/attackers-taking-advantage-of-the-coronavirus-covid-19-media-frenzy.html

フォーティネットジャパン(FortiAI 製品情報ページ)

https://www.fortinet.com/jp/products/fortiai.html